Pesquisar este blog

Bem-vindo ao Pentest Noob, o seu guia amigável para iniciar no mundo do hacking ético e segurança cibernética. Se você é novo neste campo empolgante ou apenas está começando a explorar as possibilidades do hacking, você veio ao lugar certo. Nosso blog é projetado especialmente para iniciantes, oferecendo recursos, tutoriais e dicas para ajudá-lo a dar os primeiros passos na jornada de se tornar um pentester, hack, programador!

Destaques

- Gerar link

- X

- Outros aplicativos

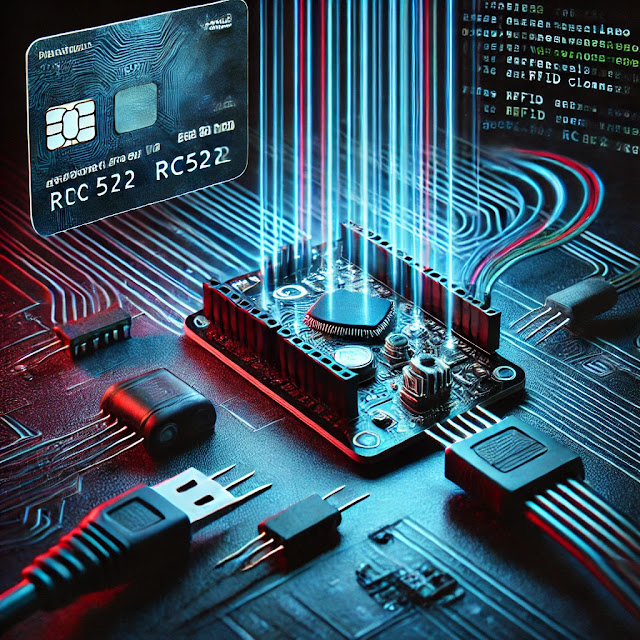

Relatório Técnico: Criação de um RFID Cloner com Arduino e Módulo RC522

O RFID (Radio-Frequency Identification) é uma tecnologia que utiliza ondas de rádio para identificar e rastrear objetos, animais ou pessoas. Este relatório descreve a criação de um dispositivo capaz de ler e clonar etiquetas RFID de baixa frequência (125 kHz ou 13,56 MHz), utilizando um Arduino e o módulo RFID RC522.

2. Componentes Utilizados

Arduino Uno/Nano: Microcontrolador para processamento e controle do sistema.

Módulo RFID RC522: Leitor e gravador de tags RFID.

Etiquetas RFID: Tags de baixa frequência (ex: MIFARE Classic 1K).

Jumpers e Protoboard: Para conexões elétricas.

Fonte de Alimentação: 3,3V ou 5V, dependendo do módulo RC522.

3. Funcionamento do Sistema

O sistema funciona em duas etapas principais:

Leitura da Tag RFID: O módulo RC522 captura os dados da tag RFID.

Clonagem da Tag RFID: Os dados capturados são gravados em uma nova tag RFID.

4. Montagem do Circuito

4.1. Conexões entre Arduino e Módulo RC522

Pino RC522 Pino Arduino

SDA D10

SCK D13

MOSI D11

MISO D12

IRQ

GND GND

RST D9

4.2. Alimentação

O módulo RC522 deve ser alimentado com 3,3V para evitar danos.

O Arduino pode ser alimentado via USB ou fonte externa.

5. Código para Leitura e Clonagem

5.1. Bibliotecas Necessárias

MFRC522: Biblioteca para comunicação com o módulo RC522.

SPI: Biblioteca para comunicação serial com o módulo.

5.2. Instalação das Bibliotecas

No Arduino IDE, vá em Sketch > Include Library > Manage Libraries.

Pesquise por MFRC522 e instale a biblioteca.

5.3. Código de Leitura e Clonagem

Conclusão

Este relatório demonstrou como criar um RFID Cloner utilizando Arduino e o módulo RC522. O sistema é capaz de ler e clonar tags RFID de baixa frequência, mas deve ser utilizado de forma responsável e ética. A tecnologia RFID tem diversas aplicações legítimas, como controle de acesso, logística e automação.

UM exemplo não tão ilegal !!!

1. Objetivo

O objetivo deste pentest é avaliar a segurança de um sistema de controle de acesso baseado em RFID, identificando possíveis vulnerabilidades que permitam a clonagem de tags RFID e o acesso não autorizado a áreas restritas.

2. Escopo do Teste

Sistema Testado: Controle de acesso RFID em uma empresa WTG

Ferramentas Utilizadas:

RFID Cloner (Arduino + Módulo RC522).

Tags RFID MIFARE Classic 1K.

Computador com Arduino IDE para programação e monitoramento.

Ambiente: Ambiente controlado, com autorização da empresa para realizar o teste.

3. Metodologia

3.1. Coleta de Informações

Identificação do Sistema: O sistema de controle de acesso utiliza tags RFID MIFARE Classic 1K.

Análise do Fluxo de Acesso: As tags são utilizadas para acessar salas restritas e áreas de alta segurança.

3.2. Leitura e Clonagem de Tags RFID

Leitura da Tag Original:

Aproxime a tag RFID autorizada do módulo RC522.

Utilize o código do RFID Cloner para capturar o UID da tag.

Registre o UID no monitor serial do Arduino IDE.

Clonagem da Tag:

Aproxime uma tag RFID em branco do módulo RC522.

Utilize o código do RFID Cloner para gravar o UID capturado na nova tag.

Verifique se a nova tag foi clonada com sucesso.

3.3. Teste de Acesso com a Tag Clonada

Utilize a tag clonada no leitor de controle de acesso.

Verifique se o sistema permite o acesso com a tag clonada.

4. Resultados Obtidos

4.1. Leitura da Tag Original

UID Capturado: 4A 3B 2C 1D

Tempo de Leitura: 2 segundos.

4.2. Clonagem da Tag

UID Gravado na Nova Tag: 4A 3B 2C 1D

Tempo de Gravação: 5 segundos.

Resultado: Tag clonada com sucesso.

4.3. Teste de Acesso

Tag Clonada: Acesso concedido à sala restrita.

Conclusão: O sistema de controle de acesso não possui proteção contra clonagem de tags RFID.

5. Vulnerabilidades Identificadas

5.1. Falta de Autenticação Forte

O sistema não verifica a autenticidade da tag, permitindo o uso de tags clonadas.

5.2. Uso de Tecnologia Vulnerável

As tags MIFARE Classic 1K são conhecidas por serem vulneráveis a ataques de clonagem.

5.3. Ausência de Monitoramento de Acesso

O sistema não registra tentativas de acesso com tags suspeitas ou duplicadas.

6. Recomendações de Mitigação

6.1. Implementação de Autenticação Forte

Utilizar tags RFID com criptografia avançada (ex: MIFARE DESFire).

Implementar autenticação de dois fatores (ex: senha + tag RFID).

6.2. Atualização de Tecnologia

Substituir as tags MIFARE Classic 1K por tags mais seguras.

Utilizar leitores RFID com proteção contra clonagem.

6.3. Monitoramento e Auditoria

Implementar um sistema de monitoramento para detectar tentativas de acesso suspeitas.

Realizar auditorias regulares de segurança no sistema de controle de acesso.

7. Conclusão

Este pentest demonstrou que o sistema de controle de acesso RFID da empresa é vulnerável a ataques de clonagem de tags. A utilização de tags MIFARE Classic 1K e a falta de autenticação forte permitiram a clonagem bem-sucedida de uma tag autorizada e o acesso não autorizado a uma área restrita.

REFERENCIA foi baseado .

Copyright © 2025 (Keyou1,zxyurikauan). Todos os direitos reservados

Postagens mais visitadas

Guia Prático para Testes de Penetração com OWASP ZAP no Kali Linux

- Gerar link

- X

- Outros aplicativos

Lista de Cidades, Terminais e Acessos

- Gerar link

- X

- Outros aplicativos

Relatório de Pentest: Maiores Falhas de Segurança em Sites

- Gerar link

- X

- Outros aplicativos

.png)

.webp)

.jpg)

Comentários

Postar um comentário